Neutralizando el Ransomware con un adecuado Exposure Management

Cybersity

29 de junio de 2023

El Ransomware como tendencia creciente

En los últimos años, una de las amenazas de ciberseguridad que más ha cobrado relevancia es el ransomware. Este tipo de malware, que cifra los datos del usuario y exige un rescate para su liberación, se ha convertido en un problema global con consecuencias económicas y operativas devastadoras. La sofisticación y adaptabilidad de estos ataques están en constante evolución, y su incidencia no muestra signos de disminución. En este contexto, es vital que las organizaciones comprendan la magnitud de esta amenaza y estén preparadas para mitigarla.

Riesgos del Ransomware

El riesgo asociado con los ataques de ransomware va más allá del coste del rescate. El daño reputacional, la pérdida de confianza de los clientes, la interrupción de las operaciones y el coste de recuperación pueden ser enormes. En algunos casos, la información cifrada nunca se recupera, incluso después de pagar el rescate. Además, la información obtenida durante el ataque puede ser vendida o utilizada para futuros ataques. Por lo tanto, la prevención y la capacidad de respuesta rápida son fundamentales para minimizar los riesgos asociados con el ransomware.

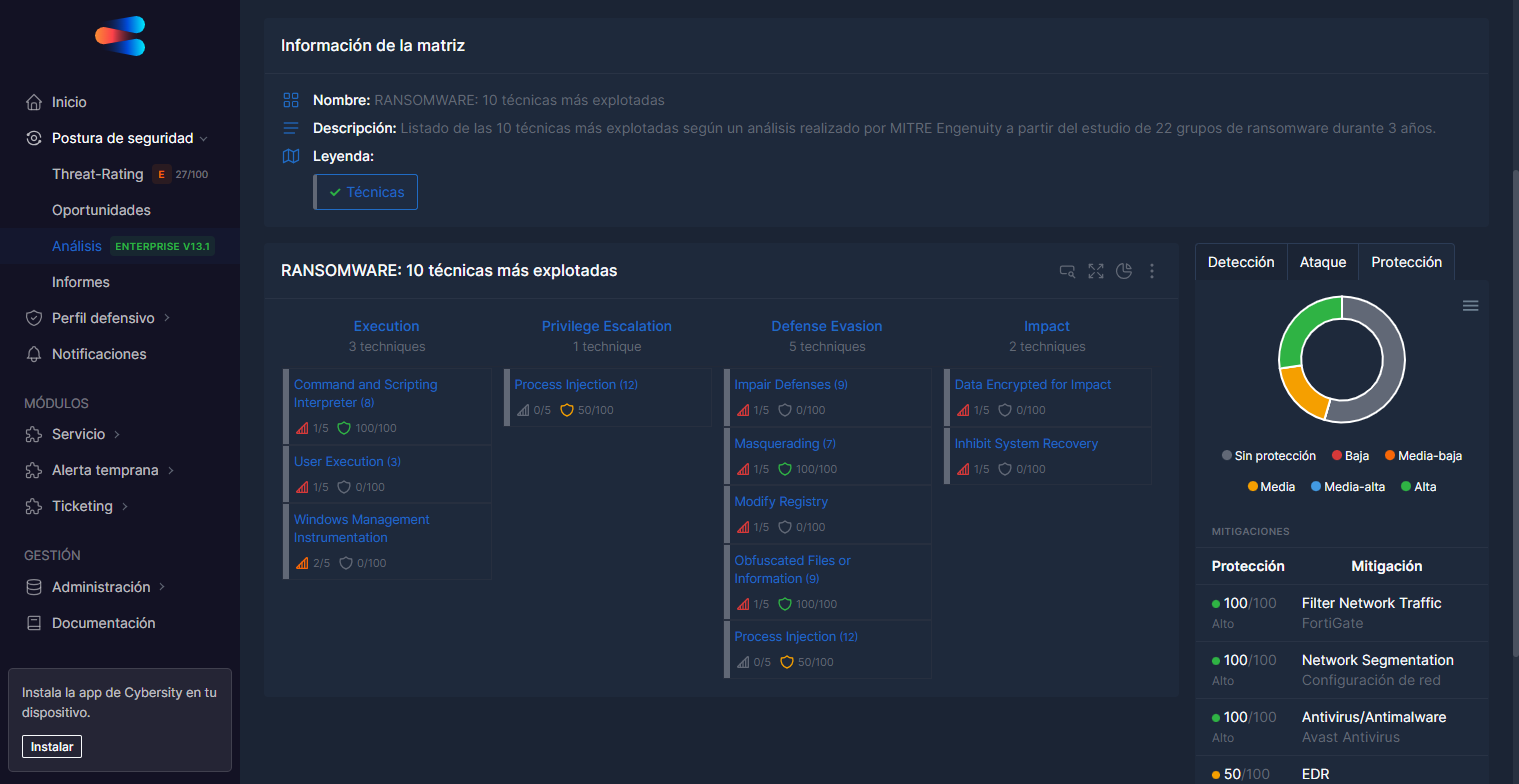

TTPs más explotados en Ransomware

Los atacantes utilizan una variedad de técnicas, tácticas y procedimientos (TTPs) en los ataques de ransomware. Algunos de los más explotados incluyen:

- T1027 – Obfuscated Files or Information: Esta técnica implica el uso de archivos o información camuflada para eludir los sistemas de seguridad.

- T1036 – Masquerading: Consiste en disfrazar las ejecuciones maliciosas para que parezcan operaciones legítimas.

- T1047 – Windows Management Instrumentation: Este método permite a los atacantes ejecutar scripts o comandos remotos en las máquinas infectadas.

- T1055 – Process Injection: Los atacantes inyectan código malicioso en procesos legítimos para evadir la detección.

- T1059 – Command and Scripting Interpreter: Se utiliza para ejecutar comandos y scripts maliciosos.

- T1112 – Modify Registry: Los atacantes modifican el registro de Windows para lograr la persistencia y eludir la detección.

- T1204 – User Execution: Este método implica engañar a los usuarios para que ejecuten archivos o aplicaciones maliciosas.

- T1486 – Data Encrypted for Impact: El corazón del ransomware, donde los datos son encriptados para forzar al usuario a pagar el rescate.

- T1490 – Inhibit System Recovery: Los atacantes deshabilitan la capacidad de recuperación del sistema para dificultar la eliminación del ransomware.

- T1562 – Impair Defenses: Los atacantes deshabilitan o modifican las defensas del sistema para permitir un ataque sin interrupciones.

Gestionando la exposición contra el Ransomware

Afrontar la amenaza del ransomware requiere una combinación de concienciación, formación, medidas preventivas y una respuesta rápida en caso de ataque. Con Cybersity, las organizaciones pueden evaluar su perfil defensivo frente a ataques de ransomware, identificando las brechas en la seguridad de su organización y tomando medidas específicas para solucionarlas.

Cybersity permite a los CISOs y otros responsables de ciberseguridad comprender la postura de seguridad de su organización frente al ransomware, mediante la creación de un escenario base específico para evaluar las amenazas y los riesgos asociados. Con este enfoque, Cybersity proporciona una base sólida para establecer un roadmap de ciberseguridad adecuado, y ayudar a las organizaciones a tomar decisiones informadas sobre las medidas de seguridad más eficaces en su contexto específico.

En la lucha constante contra el ransomware, Cybersity es un aliado estratégico que ofrece soluciones de ciberseguridad personalizadas y eficientes para proteger tu organización.

Solicita una demo del producto

Solicita una demo de Cybersity y nuestro equipo especializado se pondrá en contacto para una demostración en vivo del producto.

Conoce Cybersity

Solicita una demo de Cybersity y nuestro equipo especializado se pondrá en contacto para una demostración en vivo del producto.